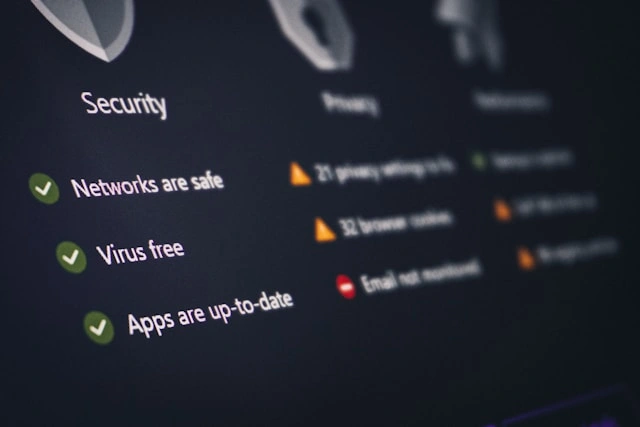

7 Tanda Website WordPress Terinfeksi Malware & Cara Mengatasinya

Pelajari cara mengidentifikasi website WordPress yang terinfeksi malware melalui 7 tanda tersembunyi dan temukan solusi efektif untuk mengatasinya dengan cepat.

Kalau sebuah website WordPress tiba-tiba mulai redirect ke halaman asing, mengirim spam, atau muncul file mencurigakan di hosting, kebanyakan orang langsung fokus ke satu hal:

bagaimana cara membersihkannya secepat mungkin?

Itu wajar. Saat website sudah bermasalah, prioritas pertama memang biasanya penyelamatan.

Tapi kalau berhenti di sana, biasanya masalah yang sama mudah terulang.

Karena dalam banyak kasus, malware tidak masuk lewat satu momen dramatis. Ia masuk lewat kebiasaan kecil yang dianggap aman:

Jadi buat saya, pertanyaan yang lebih penting justru bukan hanya “bagaimana membersihkannya?” tetapi:

jalur masuk mana yang membuat website ini akhirnya bisa disusupi?

Kalau jalur masuknya tidak dipahami, proses cleaning sering hanya menyapu permukaan. Website terlihat pulih, tetapi fondasinya tetap rapuh.

Di artikel ini saya ingin membahas itu secara lebih tenang dan praktis: bagaimana malware biasanya bisa masuk ke website WordPress, kenapa kasus seperti ini sering terasa “datang tiba-tiba”, dan titik mana yang paling sering saya curigai lebih dulu saat investigasi dimulai.

Jika website Anda sudah menunjukkan gejala aneh seperti redirect asing, lonjakan file mencurigakan, atau traffic yang berubah drastis, lanjutkan juga ke 7 tanda website WordPress terinfeksi malware dan jika perlu penanganan cepat, lihat jasa hapus malware WordPress.

Banyak orang membayangkan serangan malware seperti adegan film: ada hacker yang secara khusus menargetkan satu website tertentu, lalu membobol sistem dengan teknik yang sangat rumit.

Kenyataannya, sebagian besar infeksi WordPress jauh lebih membosankan dari itu.

Yang paling sering terjadi justru:

Artinya, website Anda sering bukan “dipilih” secara personal. Website Anda hanya kebetulan berada di jalur yang mudah dimasuki.

Itulah kenapa website kecil pun tetap bisa kena.

Kalau saya harus memilih satu jalur masuk yang paling sering membuat kasus jadi berat, jawabannya adalah ini: plugin atau tema nulled.

Mengapa ini berbahaya?

Karena file nulled tidak hanya berarti “versi gratis dari plugin berbayar”. Dalam banyak kasus, file tersebut sudah dimodifikasi. Penyerang bisa menyisipkan:

Masalahnya menjadi lebih rumit karena website kadang masih terlihat normal setelah file itu dipasang. Infeksi bisa tidur dulu selama beberapa hari atau beberapa minggu, lalu aktif saat kondisi tertentu terpenuhi.

Jadi ketika seseorang berkata, “Saya install plugin ini sudah lama dan baru sekarang bermasalah,” itu bukan hal aneh.

Backdoor memang sering sengaja dibuat supaya tidak langsung terlihat.

Kalau Anda pernah memakai plugin atau tema bajakan, saya akan bicara jujur: itu selalu area risiko tinggi. Bahkan kalau website Anda belum menunjukkan gejala sekarang, fondasinya sudah tidak sehat.

WordPress sendiri bukan sistem yang otomatis tidak aman. Banyak website WordPress bisa sangat stabil kalau dirawat dengan baik.

Masalah mulai muncul ketika update dibiarkan menumpuk.

Begitu ada vulnerability di:

maka bot dan attacker biasanya bergerak cepat.

Mereka tidak perlu menebak-nebak banyak. Mereka cukup memindai website yang masih memakai versi rentan, lalu mencoba exploit yang sudah diketahui publik.

Ini poin penting:

sering kali website tidak dibobol karena penyerangnya terlalu canggih, tetapi karena celahnya sudah diketahui umum dan belum ditutup.

Itulah kenapa maintenance rutin sebenarnya bukan pekerjaan “tambahan”. Maintenance adalah bagian dari keamanan.

Kalau update selalu ditunda karena takut rusak, biasanya masalahnya bukan pada update itu sendiri, tetapi pada workflow maintenance yang belum rapi. Untuk ini Anda juga bisa lihat panduan maintenance website dan artikel tentang pentingnya maintenance WordPress.

Ini jalur masuk yang kelihatannya sederhana, tetapi tetap sangat sering terjadi.

Website WordPress bisa terkena malware bukan karena ada celah teknis di file, tetapi karena akun admin berhasil diambil alih.

Biasanya lewat:

Begitu attacker berhasil masuk sebagai admin, mereka tidak perlu “hack” lebih dalam lagi. Mereka sudah punya akses yang cukup untuk:

Inilah kenapa saya cukup sering bilang bahwa keamanan WordPress bukan cuma soal plugin keamanan. Keamanan juga soal disiplin akses.

Kalau akun admin longgar, maka pertahanan lain jadi jauh kurang berarti.

Ini sering diremehkan.

Misalnya:

Lalu akun-akun itu dibiarkan tetap aktif berbulan-bulan.

Padahal setiap akun aktif adalah permukaan serangan tambahan.

Semakin banyak akun yang tidak benar-benar diperlukan, semakin besar peluang ada satu titik lemah yang terlupakan.

Kadang masalahnya bukan akun itu sendiri, tetapi:

Kalau saya audit WordPress yang sudah lama berjalan, salah satu hal pertama yang saya cek biasanya memang daftar user.

Karena cukup sering akar masalahnya ternyata bukan file dulu, tetapi akses.

Beberapa website WordPress punya banyak area upload:

Kalau validasinya lemah, attacker bisa mencoba memasukkan file yang seharusnya tidak boleh lolos.

Misalnya:

Tidak semua kasus akan langsung berhasil, tentu saja. Banyak hosting dan banyak setup modern sudah punya pembatasan.

Tetapi jika konfigurasi server longgar dan plugin yang dipakai juga kurang disiplin dalam validasi upload, area seperti ini bisa berubah menjadi pintu masuk yang cukup serius.

Karena itu, setiap fitur upload sebaiknya diperlakukan sebagai area sensitif, bukan sekadar fitur biasa.

Kadang orang terlalu fokus ke WordPress, padahal titik lemahnya justru ada di level server.

Contohnya:

Pada shared hosting yang kualitas isolasinya buruk, risiko seperti ini bisa lebih merepotkan.

Saya tidak bilang semua shared hosting berbahaya. Tidak sesederhana itu.

Tetapi fondasi hosting memang sangat memengaruhi keamanan. Server yang dikelola dengan buruk membuat WordPress yang sebenarnya cukup rapi pun jadi ikut rentan.

Itulah kenapa, untuk website bisnis yang serius, saya selalu lebih nyaman kalau fondasinya juga sehat. Bukan hanya plugin dan tema yang dibenahi, tetapi juga lingkungan server-nya.

Ini miskonsepsi yang cukup sering saya lihat.

Begitu orang memasang plugin keamanan, mereka merasa website-nya otomatis aman.

Padahal plugin keamanan itu alat bantu, bukan pengganti disiplin teknis.

Website tetap bisa kena malware walaupun sudah ada plugin keamanan kalau:

Ibaratnya seperti memasang CCTV, tapi pintu belakang tetap dibiarkan tidak terkunci.

Plugin keamanan tetap penting. Saya sendiri cukup sering merekomendasikan pendekatan berlapis. Tetapi lapisan itu harus saling mendukung.

Tidak semua infeksi datang dari plugin publik.

Kadang sumber masalahnya justru ada di:

Ini sering terjadi di website yang sudah beberapa kali ditangani oleh banyak orang.

Masing-masing menambahkan sesuatu. Sedikit demi sedikit. Tanpa dokumentasi yang rapi.

Pada akhirnya, tidak ada yang benar-benar tahu bagian mana yang masih aman, bagian mana yang eksperimen, dan bagian mana yang seharusnya sudah dibuang sejak lama.

Semakin kompleks website, semakin penting audit berkala terhadap custom code.

Ini jalur yang sering tidak terpikir.

Kadang website bukan dibobol langsung dari luar. Kadang akses sah milik administrator yang lebih dulu bocor karena:

Begitu kredensial admin jatuh ke tangan yang salah, attacker tinggal masuk seperti user biasa.

Di log, kasus seperti ini kadang terlihat seperti login normal.

Karena itu, keamanan website juga sangat dipengaruhi oleh kebersihan device yang dipakai untuk mengelolanya.

Ini bukan jalur masuk pertama, tetapi sering menjadi alasan kenapa infeksi terasa “balik lagi”.

Misalnya website sudah sempat dibersihkan.

Lalu beberapa minggu kemudian infeksinya muncul lagi.

Sering kali penyebabnya adalah:

Akibatnya, website terlihat bersih sebentar, lalu masalah yang sama muncul lagi.

Jadi ketika membersihkan malware, pertanyaan pentingnya bukan cuma “backup mana yang tersedia?” tetapi juga “backup mana yang benar-benar bersih?”

Di tahap panik, banyak provider hosting biasanya akan menyarankan dua hal:

Secara jujur, dua langkah itu memang bisa membantu dalam situasi darurat.

Kalau tujuannya adalah membuat website cepat online lagi, pendekatan itu kadang cukup efektif untuk sementara. Tampilan website kembali normal. File yang terlihat rusak hilang. Traffic mungkin mulai stabil lagi.

Tetapi masalahnya, dua langkah itu sering tidak menjawab akar masalah.

Karena kalau sumber masuknya belum dipahami, kita sebenarnya belum tahu:

Inilah alasan kenapa website yang “sudah sempat normal lagi” bisa kena lagi beberapa hari atau beberapa minggu kemudian.

Reset hosting bisa membersihkan permukaan. Restore backup bisa mengembalikan tampilan. Tetapi kalau exploit source, backdoor, atau titik aksesnya belum ditutup, attacker sering hanya perlu masuk kembali lewat pintu yang sama.

Jadi menurut saya, reset dan restore bukan solusi akhir. Itu lebih tepat dianggap sebagai:

Bukan jawaban final.

Kalau saya menangani kasus seperti ini, saya jauh lebih tenang kalau setelah reset atau restore tetap dilakukan audit lanjutan:

Kalau tidak, website memang bisa hidup lagi. Tetapi fondasinya belum tentu aman.

Kalau saya menangani WordPress yang baru ketahuan kena malware, biasanya saya mulai dari urutan kecurigaan seperti ini:

wp-content, uploads, atau theme files atau tidak?Urutan ini tidak selalu sama di semua kasus, tetapi cukup sering membantu mempercepat diagnosis.

Menurut saya, cara terbaik melihat malware WordPress adalah bukan sebagai kejadian acak, tetapi sebagai hasil dari kombinasi kelonggaran kecil yang dibiarkan terlalu lama.

Jarang sekali ada satu penyebab tunggal yang berdiri sendirian.

Biasanya yang terjadi adalah:

Karena itu, pencegahan malware juga tidak bisa hanya bergantung pada satu alat.

Yang dibutuhkan justru pendekatan yang lebih tenang dan menyeluruh:

Kalau Anda ingin menurunkan risiko secara nyata, saya akan mulai dari langkah-langkah berikut:

Kalau website Anda terasa “baik-baik saja”, justru itulah waktu terbaik untuk merapikannya.

Karena website yang terlihat normal hari ini belum tentu benar-benar bersih. Kadang masalah baru terlihat setelah damage-nya melebar.

Malware WordPress biasanya masuk bukan karena kebetulan, tetapi karena ada pintu yang terbuka.

Pintu itu bisa berupa plugin nulled, update yang tertunda, akun admin yang longgar, upload yang tidak dijaga, server yang kurang sehat, atau kombinasi dari semuanya.

Semakin cepat kita memahami pola masuknya, semakin kecil kemungkinan kita memperlakukan kasus malware sebagai “musibah misterius” yang datang tanpa sebab.

Dan menurut saya, ini penting.

Karena website bisnis seharusnya tidak dijaga dengan pendekatan panik. Website bisnis perlu dijaga dengan sistem yang tenang, disiplin, dan berlapis.

Jika Anda ingin, langkah berikutnya yang paling natural adalah membaca 7 tanda website WordPress terinfeksi malware, memperkuat rutinitas lewat panduan maintenance website, atau langsung melihat jasa hapus malware WordPress jika website Anda sudah menunjukkan gejala yang mencurigakan.

Founder Harun Studio & web developer, blogger, serta hosting reviewer. Telah membantu pemilik bisnis meraih kesuksesan dengan design, development dan maintenance sejak 2021.

Baca juga insight lain yang masih relevan dengan topik ini.

Pelajari cara mengidentifikasi website WordPress yang terinfeksi malware melalui 7 tanda tersembunyi dan temukan solusi efektif untuk mengatasinya dengan cepat.

Panduan maintenance WordPress dari dasar sampai praktik mingguan: update, backup, keamanan, plus kapan sebaiknya memakai jasa optimasi loading agar website tidak makin lambat.

Temukan 5 prinsip fundamental untuk membangun website WordPress yang berkelanjutan, tangguh, dan siap beradaptasi dengan perubahan teknologi.